Résumé : Dans cet article, je vous guide étape par étape à travers la mise en place d’un contrôle d’accès réseau (NAC) basé sur le protocole 802.1X. Nous allons configurer un Active Directory, déployer une autorité de certification (ADCS), paramétrer le serveur NPS comme serveur RADIUS, et configurer un switch Extreme Networks pour authentifier les clients avant de les laisser accéder au réseau.

Introduction

Le NAC (Network Access Control) est une approche de sécurité réseau qui permet de contrôler qui a le droit d’accéder à votre infrastructure. Plutôt que d’ouvrir tous les ports de vos switchs à n’importe quel appareil branché, le NAC s’assure que chaque machine est authentifiée avant d’obtenir un accès au bon VLAN.

Dans cet article, j’explique comment j’ai monté un lab complet intégrant :

- Active Directory (AD) — pour gérer les utilisateurs et les politiques

- Active Directory Certificate Services (ADCS) — pour émettre des certificats TLS

- Network Policy Server (NPS) — le serveur RADIUS qui prend les décisions d’authentification

- Un switch Extreme Networks — qui enforcie la politique d’accès via 802.1X

- Un client Windows — qui s’authentifie via PEAP-MSCHAPv2

L’idée : quand un PC se branche sur le réseau, il est d’abord placé dans un VLAN d’attente (PREAUTH). Selon le résultat de l’authentification 802.1X, il bascule automatiquement dans le bon VLAN — EMPLOYES ou GUESTS.

Architecture du lab

| Composant | Rôle |

|---|---|

| Windows Server | Active Directory + ADCS + NPS |

| Switch Extreme Networks | Enforcement 802.1X (Netlogin) |

| Client Windows | Authentification via PEAP |

VLANs utilisés :

| VLAN | Tag | Usage |

|---|---|---|

| PREAUTH | 99 | VLAN d’attente avant authentification |

| EMPLOYES | 10 | VLAN des utilisateurs authentifiés |

| GUESTS | 30 | VLAN en cas d’échec ou de RADIUS indisponible |

Étape 1 — Configuration de l’Active Directory

La première chose à faire est de préparer l’Active Directory avec les bons utilisateurs et les bonnes stratégies de groupe.

1.1 Créer l’utilisateur de test

Créez un utilisateur dans l’AD qui servira à tester l’authentification 802.1X. Cet utilisateur devra appartenir au groupe autorisé à accéder au réseau.

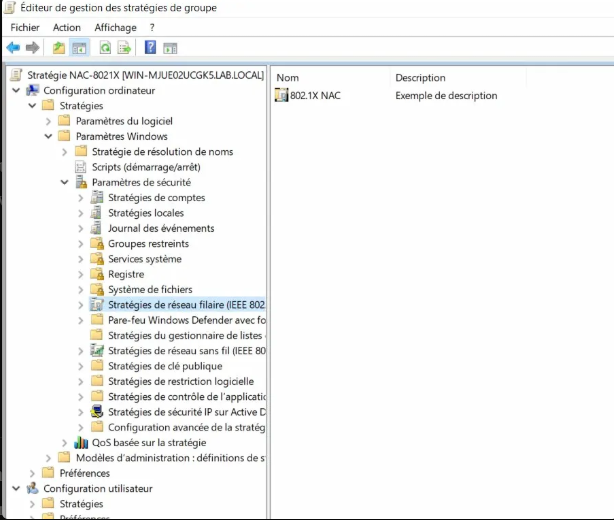

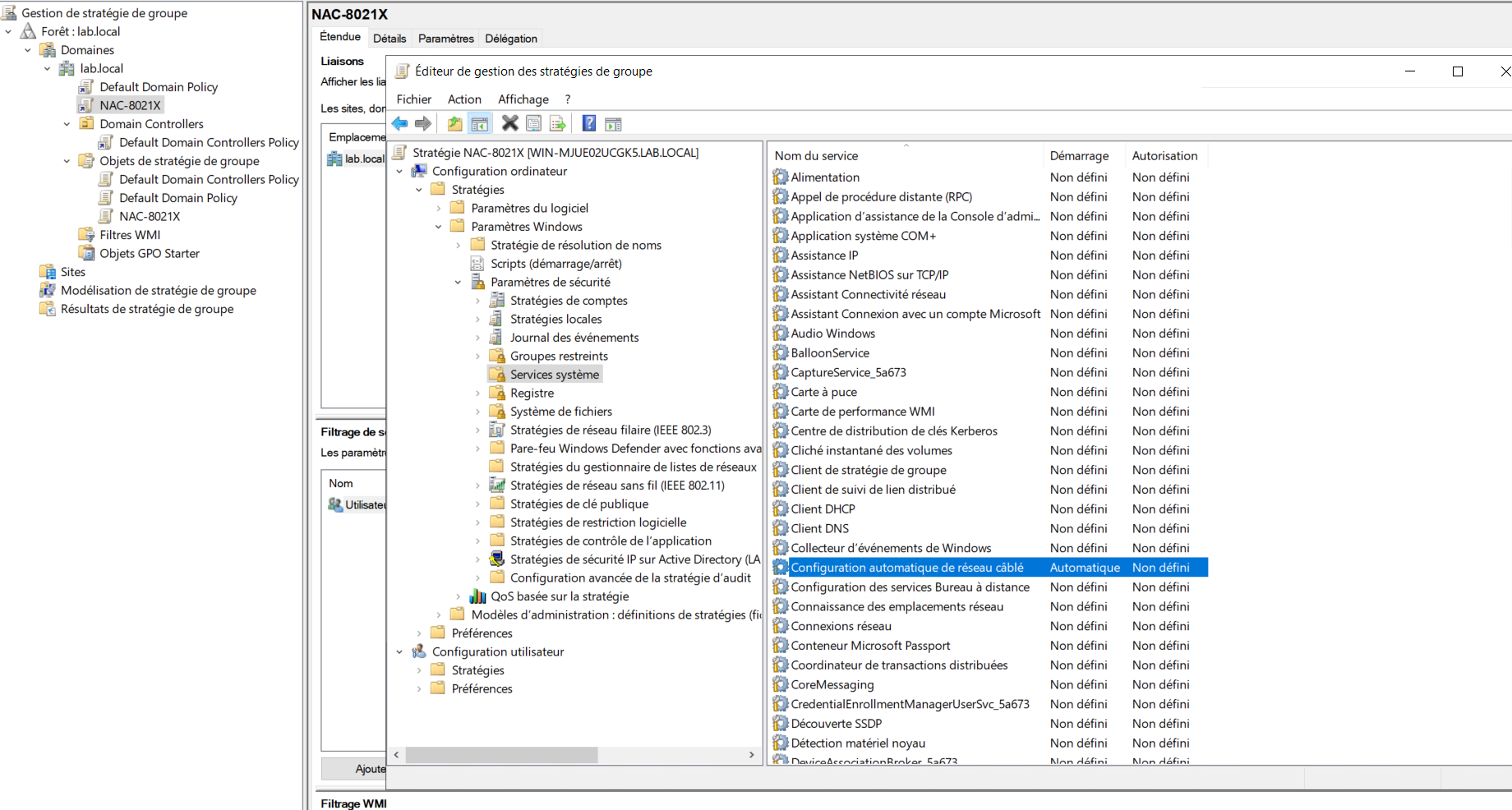

1.2 Créer une GPO pour le client

Une GPO (Group Policy Object) est nécessaire pour configurer automatiquement le profil 802.1X sur les postes Windows joints au domaine. Elle permettra de pousser la configuration PEAP et les paramètres de certificat sans intervention manuelle sur chaque machine.

Une fois la GPO créée et liée à la bonne unité d’organisation (OU), appliquez-la immédiatement sur les machines avec la commande suivante dans PowerShell :

gpupdate /forceÉtape 2 — Installation et configuration d’ADCS (Autorité de certification)

Le protocole PEAP utilisé par 802.1X repose sur TLS. Il faut donc que le serveur NPS possède un certificat émis par une autorité de confiance. C’est le rôle d’ADCS.

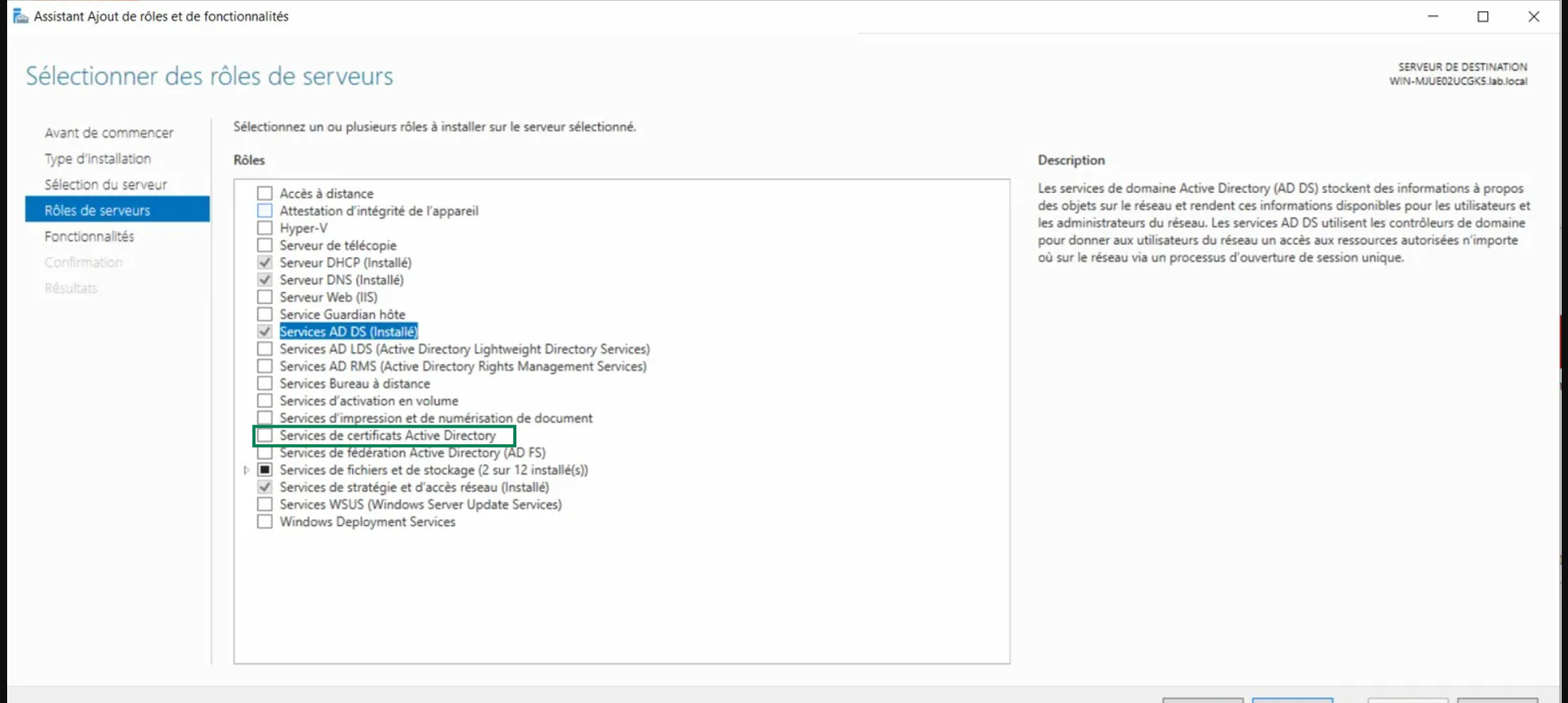

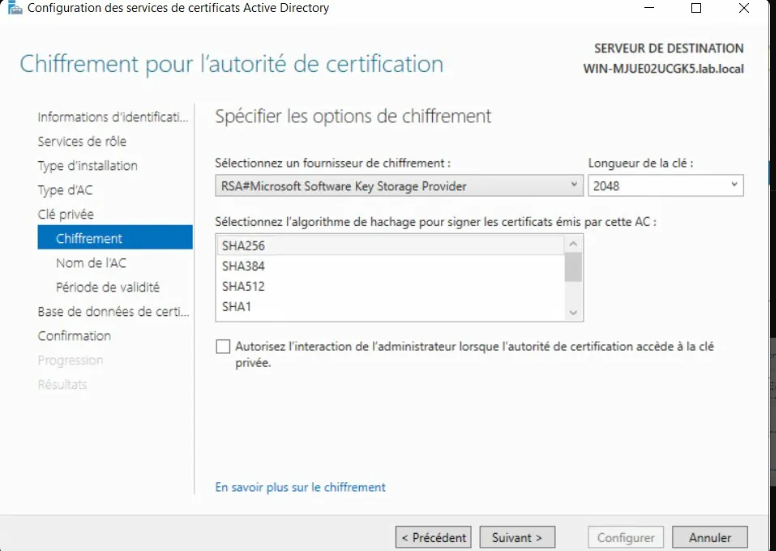

2.1 Installer le rôle ADCS

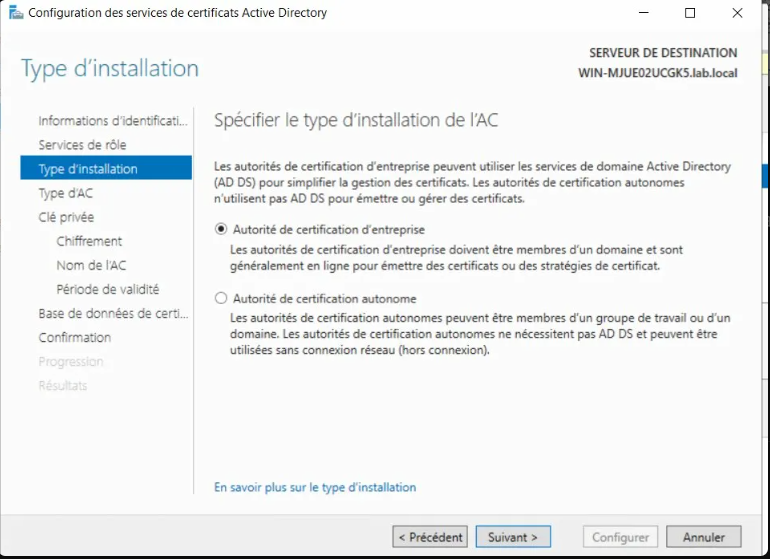

Dans le Gestionnaire de serveur, ajoutez le rôle Active Directory Certificate Services. Durant l’installation, choisissez Autorité de certification d’entreprise (Enterprise CA).

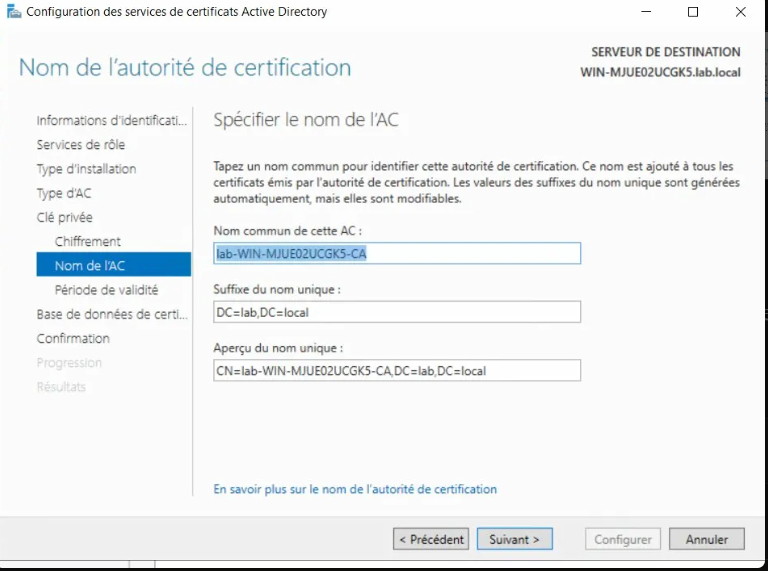

Dans mon lab, j’ai nommé l’autorité de certification lab-CA. Ce nom sera important lors de la configuration côté client pour vérifier la confiance au certificat.

2.2 Inscrire le serveur NPS dans l’Active Directory

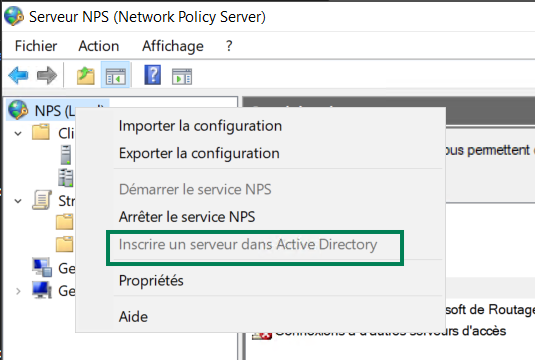

Avant de demander un certificat pour NPS, il faut d’abord l’inscrire dans l’Active Directory. Cela lui donne les droits nécessaires pour lire les attributs des utilisateurs du domaine.

Dans la console NPS, faites un clic droit sur NPS (Local) → Inscrire le serveur dans Active Directory.

2.3 Demander un certificat pour NPS

NPS a besoin d’un certificat de type Serveur RAS et IAS pour établir le tunnel TLS lors de l’authentification PEAP. Ouvrez PowerShell et lancez :

certlm.msc

Dans la console, naviguez dans Personnel → Certificats, puis faites clic droit → Toutes les tâches → Demander un nouveau certificat. Suivez l’assistant et cochez Serveur RAS et IAS, puis cliquez sur Inscrire.

Si le modèle “Serveur RAS et IAS” n’apparaît pas dans la liste, il faut d’abord l’activer dans l’autorité de certification. Ouvrez certsrv.msc puis suivez ce chemin :

lab-CA └── Modèles de certificats └── Clic droit dans le panneau de droite └── Nouveau → Modèle de certificat à délivrer └── Sélectionner "Serveur RAS et IAS" → OKÉtape 3 — Configuration du serveur NPS (RADIUS)

Le NPS (Network Policy Server) est le cerveau de toute l’infrastructure. C’est lui qui reçoit les demandes d’authentification du switch, les valide contre l’Active Directory, et renvoie en retour le VLAN à attribuer au client.

3.1 Créer une stratégie réseau

Dans la console NPS, créez une stratégie réseau (Network Policy) qui définit qui peut se connecter (groupe AD autorisé), comment (via PEAP-MSCHAPv2), et avec quel résultat (attribution du VLAN).

3.2 Configurer PEAP

Dans la stratégie, configurez la méthode d’authentification sur PEAP (Protected EAP). NPS utilisera le certificat émis par lab-CA pour établir le tunnel TLS.

3.3 Configurer les attributs RADIUS pour l’attribution de VLAN

L’attribution dynamique de VLAN se fait via des attributs RADIUS standard. Dans les paramètres de la stratégie, ajoutez les attributs suivants :

| Attribut | Valeur |

|---|---|

Tunnel-Type | Virtual LANs (VLAN) |

Tunnel-Medium-Type | 802 |

Tunnel-Pvt-Group-ID | 10 (VLAN EMPLOYES) |

Service-Type | Call Check |

La valeur 10 dans Tunnel-Pvt-Group-ID correspond au tag VLAN du réseau EMPLOYES. Adaptez ce nombre selon votre architecture.

Étape 4 — Configuration du Switch Extreme Networks

Le switch est le point d’enforcement : c’est lui qui bloque ou autorise physiquement le trafic selon la réponse du serveur RADIUS.

4.1 Créer les VLANs

create vlan PREAUTH tag 99

create vlan EMPLOYES tag 10

create vlan GUESTS tag 304.2 Configurer le VLAN d’attente

Le VLAN PREAUTH est celui dans lequel un client sera placé en attendant son authentification :

configure netlogin vlan PREAUTH4.3 Activer Netlogin (802.1X) sur le switch

enable netlogin dot1x

enable netlogin ports 2 dot1x

show netlogin Ici, le port 2 est le port de test. En production, activez 802.1X sur tous les ports d’accès.

4.4 Gérer les cas de panne et d’échec

Si le serveur RADIUS est indisponible (panne réseau, serveur éteint), on redirige automatiquement le client vers le VLAN GUESTS :

configure netlogin authentication service-unavailable add vlan GUESTS ports 2 untaggedSi les identifiants sont incorrects (mauvais mot de passe), le client atterrit aussi sur le VLAN GUESTS :

configure netlogin authentication failure vlan GUESTS ports 2Étape 5 — Configuration du client Windows

C’est la dernière pièce du puzzle : configurer le poste Windows pour qu’il s’authentifie automatiquement via 802.1X dès qu’il se branche sur le réseau.

5.1 Activer le service 802.1X

Ouvrez services.msc et recherchez le service “Configuration automatique de réseau câblé” :

- Type de démarrage : Automatique

- Cliquez sur Démarrer

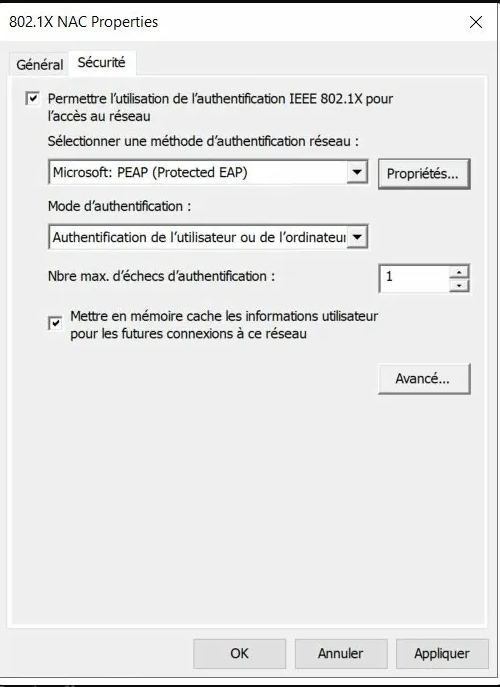

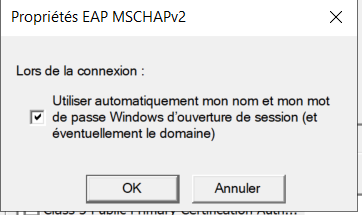

5.2 Configurer l’authentification PEAP sur la carte réseau

Dans les propriétés de la carte réseau → Onglet Authentification :

- Cochez Activer l’authentification IEEE 802.1X

- Méthode : PEAP (Protected EAP)

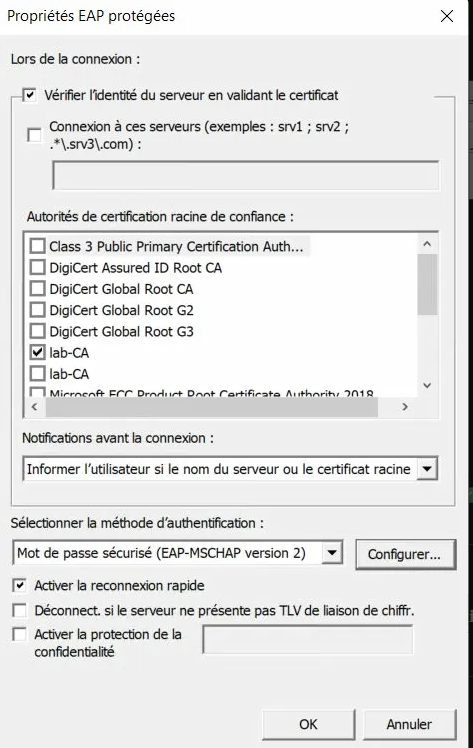

- Dans les Paramètres PEAP : cochez Vérifier l’identité du serveur et assurez-vous que lab-CA est coché dans les autorités de confiance

- Dans Paramètres supplémentaires : cochez Spécifier le mode d’authentification et sélectionnez Authentification de l’utilisateur

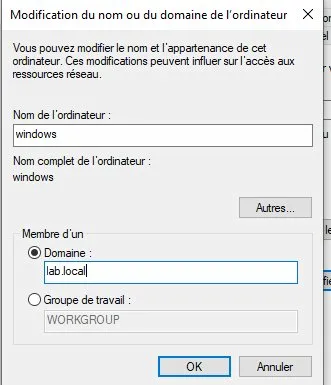

5.3 Joindre le PC au domaine lab.local

Pour que l’authentification fonctionne avec les identifiants AD, le PC doit être membre du domaine :

Clic droit sur "Ce PC" → Propriétés └── Modifier les paramètres → Modifier └── Domaine : lab.local └── Credentials : LABAdministrateur + mot de passe └── Redémarrer le PC

Test et validation

Une fois tout configuré, branchez le client Windows sur le port du switch. Le déroulement attendu est le suivant :

- Le PC se branche → il est placé dans le VLAN

PREAUTH(tag 99) - Le service 802.1X démarre automatiquement et envoie les identifiants de l’utilisateur connecté

- Le switch transmet la demande au serveur NPS via RADIUS

- NPS valide les identifiants contre l’Active Directory et retourne les attributs VLAN

- Le switch place le port dans le VLAN

EMPLOYES(tag 10) - Le PC obtient une IP du bon sous-réseau et accède au réseau

En cas d’échec ou si le RADIUS est injoignable, le PC atterrit sur le VLAN GUESTS, ce qui lui donne (selon votre configuration firewall) un accès limité ou aucun accès.

Conclusion

Ce type de configuration permet d’avoir un réseau où aucun appareil non autorisé ne peut accéder aux ressources de l’entreprise, même en branchant physiquement un câble. Combiné à une GPO bien configurée, l’authentification est totalement transparente pour l’utilisateur : il branche son PC, s’authentifie avec ses identifiants Windows habituels, et se retrouve automatiquement dans le bon VLAN.

Points clés à retenir :

- Le certificat ADCS est indispensable pour que PEAP fonctionne correctement

- Le VLAN PREAUTH sert de zone de quarantaine pendant l’authentification

- NPS gère entièrement la logique d’attribution de VLAN via les attributs RADIUS

- Les cas de panne (RADIUS down, mauvais credentials) doivent toujours être anticipés

Article rédigé à partir d’un lab de test. Adaptez les noms de domaine, VLANs et plages IP à votre propre environnement.